In diesem Teil unserer kleinen Nussknacker-Serie schauen wir uns Bilder und Töne im Listing genauer an. Falls du Teil 1 noch nicht gelesen hast, kannst du das hier tun und dir die ersten Schritte inklusive hilfreicher Tipps zum Lösen von Rätselcaches (Geocaching Mystery) ansehen.

Da die Bilder von Mystery-Caches oftmals hilfreiche Informationen erhalten und Lösungsansätze darin häufig versteckt werden, beschäftigen wir uns in Teil 2 unserer Mystery-Serie damit. Doch vorab eine kleine Einschränkung: Die Möglichkeiten, in, auf, unter oder neben Bildern Informationen zu verstecken sind nahezu unbegrenzt.

Schon Ausgabe Jan/Feb 26 gelesen?

Themen u. a.:

– News

– Alles über EarthCaches

– Geocaching Eldorado Dillenburg

– Lost Places in Norditalien

– Kleine Events ganz groß

– Einen Geocache bauen

– Geocaching in der Danziger Bucht

– Stubaital: Geocaching im Pulverschnee

– Großes Gewinnspiel mit attraktiven Preisen

– Cache des Monats und viele weitere Geschichten!

Ein paar der wirklich harten Nüsse sind z.B. Webseiten, welche die Hinweise nur zu bestimmten Uhrzeiten anzeigen, Bilder unter Bildern oder millimetergroße, versteckte Schaltflächen. Wir werden in diesem Tutorial nicht jedes Rätsel knacken können, bei vielen jedoch können wir unterschiedliche Lösungswege aufzeigen, die Dich dann auf die eigene, richtige Spur bringen.

Um überhaupt einen Ansatz zum Lösen der Rätsels zu bekommen, starten man ganz einfach mit einer Google Bildersuche. Dafür rufen wir die Suchmaschine auf, klicken auf „Bilder“ in der oberen rechten Ecke und ziehen unser Motiv hinein. Sofort wirft Google ähnliche Bilder inklusive einer Vermutung aus, um was es sich hier handeln könnte – und mit diesen Informationen arbeiten wir weiter.

Wenn sich im Listing etwas bewegt, dann ist das oft ein GIF. Das ist ein besonderes Bildformat, mit dem mehrere Bilder automatisch hintereinander abgespeichert und entsprechend abgespielt werden können. Um die Bilder einzeln anschauen zu können, brauchen wir einen GIF-Player, wie z.B. „GIF Viewer“. Er zeigt automatisch die Anzahl der verwendeten Frames an, die einzeln angeklickt werden können. Dann wird schnell klar, was die flüchtigen Bilder verbergen.

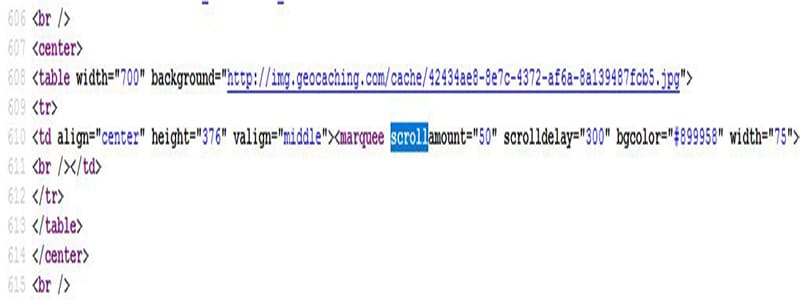

Eine andere Form der Animation stellt uns der Browser zur Verfügung. Wenn irgendwo Zahlen, Buchstaben oder Zeilen durchs Listing huschen, dann hilft ein Blick in den Seitenquelltext. Wie du diesen öffnest, haben wir bereits in Teil 1 unserer Mystery-Serie verdeutlicht. Die entsprechende Stelle ist dann mit dem Suchbegriff „Scroll“ schnell gefunden. Hier lassen sich die entsprechenden Informationen dann kopieren und enträtseln – wie beispielsweise bei „GC10ETR“.

HTML als Zweitsprache

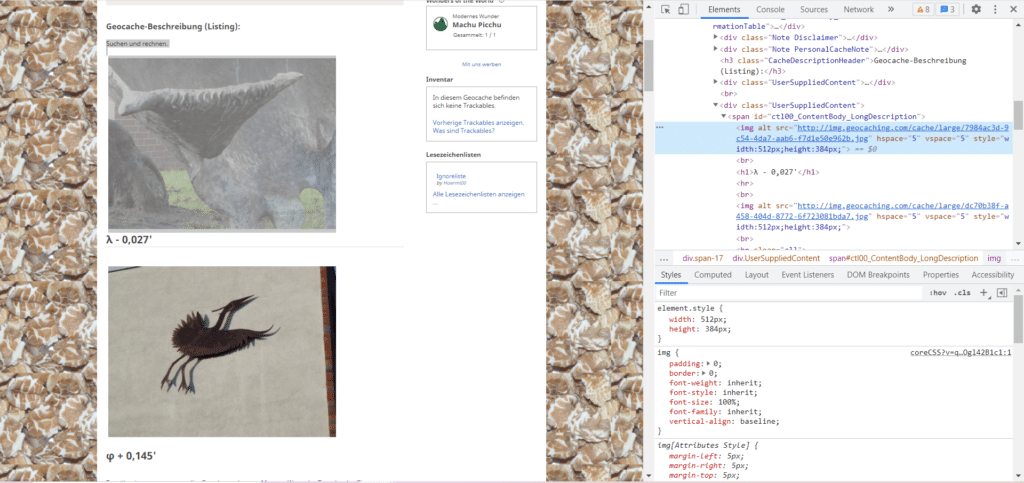

Da wir schon beim Quelltext sind: hier finden sich auch weitere HTML-Gemeinheiten. Jedes Bild kann beispielsweise Schaltflächen beinhalten, die auch mal nur einen Punkt groß sein können. Außerdem können sich Bilder auch überlagern. All diese Informationen findest du ebenfalls im Quelltext, indem du den entsprechenden Text inklusive Bild markierst und „Auswahl Quelltext anzeigen“ wählst.

Dadurch wird ein Bild mit dem Befehl „img scr“ im Listing aufgerufen. Schaust du dir die benachbarten HTML-Befehle genauer an, kannst du Hinweise schnell erkennen. „area shape“ beispielsweise verweist auf eine Überlagerung. In diesem Fall rufst du das untenliegende Bild über die angegebene URL auf mit dem Befehl „href“. Dort werden sich sehr wahrscheinlich die Hinweise zu deiner Lösung wiederfinden.

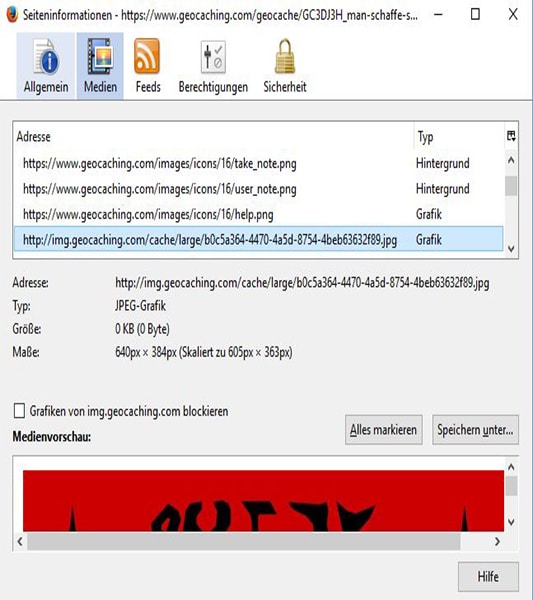

Apropos Listing: Sehst du dort wirklich alle Bilder, die fürs Lösen notwendig sind? Oder ist vielleicht noch etwas versteckt? Das finden wir durch einen Rechtsklick auf ein beliebiges Bild und der Auswahl „Grafik-Infos“ heraus. Sofort werden alle im Listing befindlichen Elemente inklusive URL angezeigt.

Das sind viele, zumal auch alle Grafiken von Groundspeak angezeigt werden. Aber kein Problem: Wir konzentrieren uns nur auf das Format JPGs, was die Auswahl deutlich überschaubarer macht. Liegen welche davon auf dem Webspace des Owners? Verdächtig! Deshalb solltest du nun dem Pfad folgen und schauen auch mal in die benachbarten Ordner und Ebenen schauen.

Bilder sind auch nur Bytes

Nichts bewegt sich, keine weiteren oder interaktive Bilder? Dann sind die Informationen wahrscheinlich im Bild selbst versteckt. Handelt es sich um ein JPG, gilt unser erster Blick den Exif-Daten, wie in Teil 1 bereits erläutert. Zu den Exif-Daten führen unterschiedliche Wege.

Der einfachste Weg ist der Rechtsklick auf die entsprechende Datei. Aber Vorsicht: dieser Standardweg zeigt nicht alles an. Wenn du mehr einsehen willst, brauchst du ein extra Programm, wie z.B. das ExifTool. Alternativ dazu gibt es auch Add-ons (Exif Viewer) für Firefox, Chrom & Co, sowie diverse Online-Tools. Allerdings liegt die Entscheidung immer bei einem selbst, ob man eigene Bilder einer fremden URL anvertrauen möchte.

In den Exifdaten schauen wir zuerst nach hinterlegten Koordinaten. Falls diese vorhanden sind, hast du einen Volltreffer! Die angegebenen Koordinaten können in diesem Fall jedoch auch in einem nicht-Geocaching-kompatiblen Modus angezeigt werden. Dann hilft dir ein weiteres Online-Tool, wie z.B. dieser Umrechner.

Noch tiefer in die Niederungen eines Bildes dringen wir mit einem Hex-Editor ein. Damit lassen sich auch jenseits der vorgegebenen Informationsfelder Daten in einem Bild verstecken – und auch nur mit einem entsprechenden Viewer wieder lesen.

Ob das Bild verändert worden ist, wird auf den ersten Blick klar: die Hex-Daten beginnen immer mit FF D8 FF und enden mit FF D9. Falls nicht, wurde das Bild manipuliert. Folgen also nach FF D9 weitere Buchstaben, schauen wir uns diese genauer an. Es sind keine erkennbaren Koordinaten? Dann ab damit in einen Konverter, wie ASCII, Hex oder Rot13 – ganz nach dem Motto „Probieren geht über Studieren“.

Geocaching Mystery: Kein Hexenwerk

Wenn unser Bild ein PNG ist, beginnen die Daten mit den Werten HEX-Zahlen 89 50 4E 47 und enden mit 49 45 4E 44 AE 42 60 82. Kommt da noch was, hat es der Owner eingefügt oder auch dieses Bild wurde verändert. Also gilt: Bild genau anschauen und/oder den HEX-Text googeln. Sieh dir auch die Kommentare an. Theoretisch könnten die Koordinaten auch in der Bildgröße versteckt sein – das wäre dann aber ein sehr schwerer Mystery, ein D5er.

Es ist offensichtlich nichts neben und hinter dem Bild? Die begehrten Infos könnten also irgendwo im Bild stecken. Damit wird es Zeit für die nächsten Tools: Bildbearbeitungsprogramme. Keine Angst, es muss nicht immer Photoshop sein. Für den geneigten Cacher haben wir drei Empfehlungen: XnView, Irfan View oder Gimp.

- XnView zeigt als besonderes Feature eingebettete Koordination gleich in Geohack an (Bearbeiten / Metadaten / GPS-Position)

- Irfan bietet den größten Funktionsumfang

- Gimp sieht dafür etwas schicker aus und ist intuitiver gestaltet.

Letztlich ist die Wahl des Programms reine Geschmackssache. Alle drei Programme sind Freeware, also kostenlos und bieten ein weites Feld der Bildbearbeitung an. Wir suchen nun die Funktionen „Farben ändern“, „Kontrast ändern“ und schauen uns die Resultate ganz genau an.

Blitzt da nicht eine Zahl aus dem Gras? Wer mag, spielt noch weiter mit den reichlich vorhandenen Filtern und ruft nicht zuletzt die unterschiedlichen Bildebenen auf. Gerade wenn das Bild hoch aufgelöst ist, aktivieren wir die Lupenfunktion. Damit werden versteckte Hinweise sichtbar.

Solltest du ein weißes oder ein anderes verdächtiges Bild gefunden haben, hilft eine Gammawert-, Kontrast- oder Helligkeits-Variation – damit können bislang unsichtbare Elemente wie von Zauberhand erscheinen. Spiele dafür einfach mal mit den Reglern herum. Auch die Aufteilung eines Bildes in die unterschiedlichen Farbebenen hilft in manchen Fällen weiter.

Und ein weißes Bild ist natürlich nie ein weißes Bild. Warum auch? Wir gießen mit der Füllfunktion einen Eimer Farbe rein und schauen, was passiert. Da es zu viele Möglichkeiten gibt, im Motiv selbst Informationen zu verstecken, gilt auch hier: Probieren geht über Studieren.

Die Steganografie

Bisher haben wir nach manuellen Veränderungen gesucht. Es existieren aber auch eine Vielzahl von Manipulations-Möglichkeiten durch entsprechende Programme. Das nennt sich dann Steganografie. Das Problem dabei: Es gibt eine Unzahl an Programmen, und nur das jeweilige bringt auch wieder die gewünschten Informationen ans Tageslicht. Es gibt also kein Multifunktions-Tool. Zudem braucht man meist einen Code.

Diese Programmen heißen zum Beispiel:

- Stegano.org

- Grafikkey

- Hide4PGP

- S-Tools 4.0

- PGE (Pretty Good Envelope)

- SilentEye

- White Noise Storm

- Outguess

- Camouflage

- data-stash

- steghide

- Invisible Secrets 4

- JPHS

- Xiao Steganography

- OpenPuff

- OpenStego

Die Arbeitsweise ist unterschiedlich und reicht vom Verstecken eines kurzen ASCII-Textes bis hin zu einem gesamten Bildmotiv – zum Beispiel in den jeweils niederwertigsten Bits der Bildinformation. Was sagt uns das? Ohne das Programm, das verschlüsselt hat, geht nichts. Und dann hilft nur das genaue Studium des Listings nach den obigen Stichworten.

Wenn die Informationen zwar sichtbar, aber nicht für jeden sofort erkennbar sind, spricht man vom Semagramm. In unserem Beispiel oben verbirgt sich die Nachricht in den Grashalme z.B. in Form von Morsecodes. Auffällige Wiederholungen im Motiv sollten deshalb genauer angeschaut werden.

Sonderfälle wie Stereo-Bilder sind offensichtlich, aber nicht offen ersichtlich (Beispiel: GC48QVJ). Zum Enträtseln gibt es drei Möglichkeiten: Ganz nah ran gehen, schielen, die Augen auf einen Punkt konzentrieren und langsam vom Bild wegbewegen. Möglichkeit zwei: „Magic Eye Solver“ googlen. Und Möglichkeit drei: Bild in zwei Ebenen in Gimp kopieren und im Differenzmodus eines davon verschieben.

Tonstörung

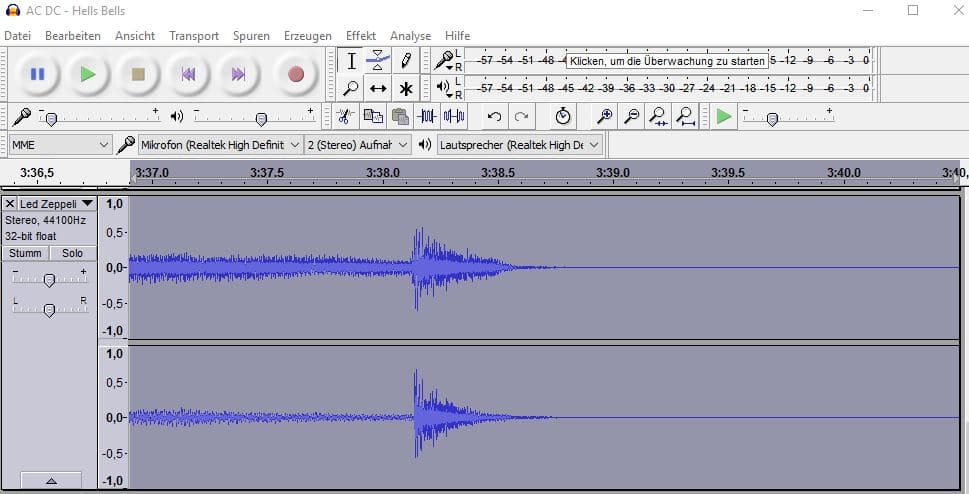

Was mit Bildern geht, geht auch mit Tönen. Dabei muss zuerst eine Musikdatei heruntergeladen werden, die sich dann via Doppelklick im Mediaplayer oder in iTunes öffnet. Was Gimp für Bilder ist, ist Audacity für Töne. Die Freeware ist nach unserer Erfahrung das beste Tool für Transpositionen.

Cacher/innen können damit Unregelmäßigkeiten erkennen, wie zum Beispiel hinzugefügte Schnipsel. Auch eine Frequenzverschiebung kann helfen oder das rückwärts Abspielen des Stücks. Wer dabei auf merkwürdige Töne trifft, hat zumeist einen DTMF-Code gefunden – das sind die Telefon-Wählimpulse des letzten Jahrtausends.

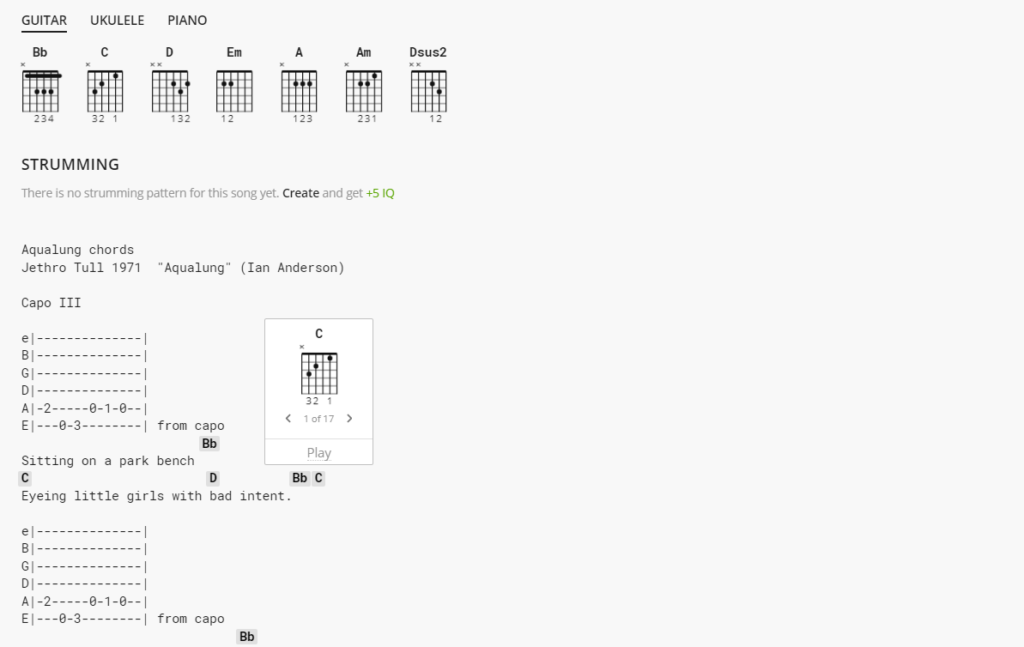

Ein wichtiger Tipp: Das Identifizieren von Noten ist dank des Internets für jedermann/frau möglich. Dazu müssen einfach die Noten im Web geladen werden. Die nennen sich dort allerdings „Tabs“. Wer also z.B. die erste Bassnote im vierten Takt von dem Jethro Tull-Song „Aqualung“ sucht, wird bei Google unter „bass tab aqualung“ fündig und kann die Note einfach ablesen.

Bestnoten

Apropos Noten: die eignen sich natürlich auch vortrefflich für Zahlenspielereien aller Art. Die einfachster Version besteht aus einer Note, der genau eine Zahl zugehörig ist. Es folgt etwas Musiktheorie! Bei der C-Dur Tonleiter beispielsweise sind alle Noten einen „Ganzton“ voneinander entfernt. Leider funktioniert das nicht bei allen Tonarten.

Der Grund ist ganz einfach: es klingt schräg. Deshalb werden bei anderen Tonarten an unterschiedlichen Stellen Halbtöne eingefügt und schon hört sich die Melodie wieder harmonisch an. Andere Tonarten sind an den Kreuzen und B´s neben dem einleitenden Notenschlüssel erkennbar.

Wenn das Lied nicht bekannt ist, entspricht die Tonart fast immer der Note, die in den Tabs am häufigsten vorkommt. Auch hier kann dann vom Grundton einfach nach oben durchgezählt werden. Statt der Notenwerte können diese auch mit Do Re Mi Fa So La Si Do bezeichnet werden – falls mal eine Wortwertberechnung gefordert ist.

Und noch zwei Tipps von uns: Die Konvertierung von einem abgespielten Morsecode in Klarzeichen funktioniert ganz prima mit der M3 Translator-App für Android, die IOS-Alternative wäre der Morse Code Guru. Wenn mal eine ganz bestimmte Frequenz gefragt ist, kriegt man diese am besten mit einem Stimmgerät für Gitarren heraus. Für Android-Nutzer/innen gibt es z.B. Fine Bass Tuner. Für IOS-Nutzer/innen bietet sich Fine Tuner an. Diese Apps zeigen die Frequenz dann direkt an.

In diesem Sinne: · · · – · · · · – · · · · · · – – · · – · · · · · ·

Du hast Fragen oder Anmerkungen zu diesem Thema? Dann lass es uns doch in den Kommentaren wissen! Ansonsten wünschen wir dir nun viel Spaß beim Rätseln und viel Erfolg beim Lösen deines (ersten) Mysteries.